Bezpečnostní experti odhalili sofistikovanou kampaň severokorejských hackerů, kteří pomocí nového malwaru pro macOS útočí na Web3 a kryptoměnové společnosti. Útok, označený jako NimDoor, kombinuje sociální inženýrství, podvodné AppleScript soubory a binární kódy napsané v méně obvyklém programovacím jazyce Nim.

Jak útok funguje

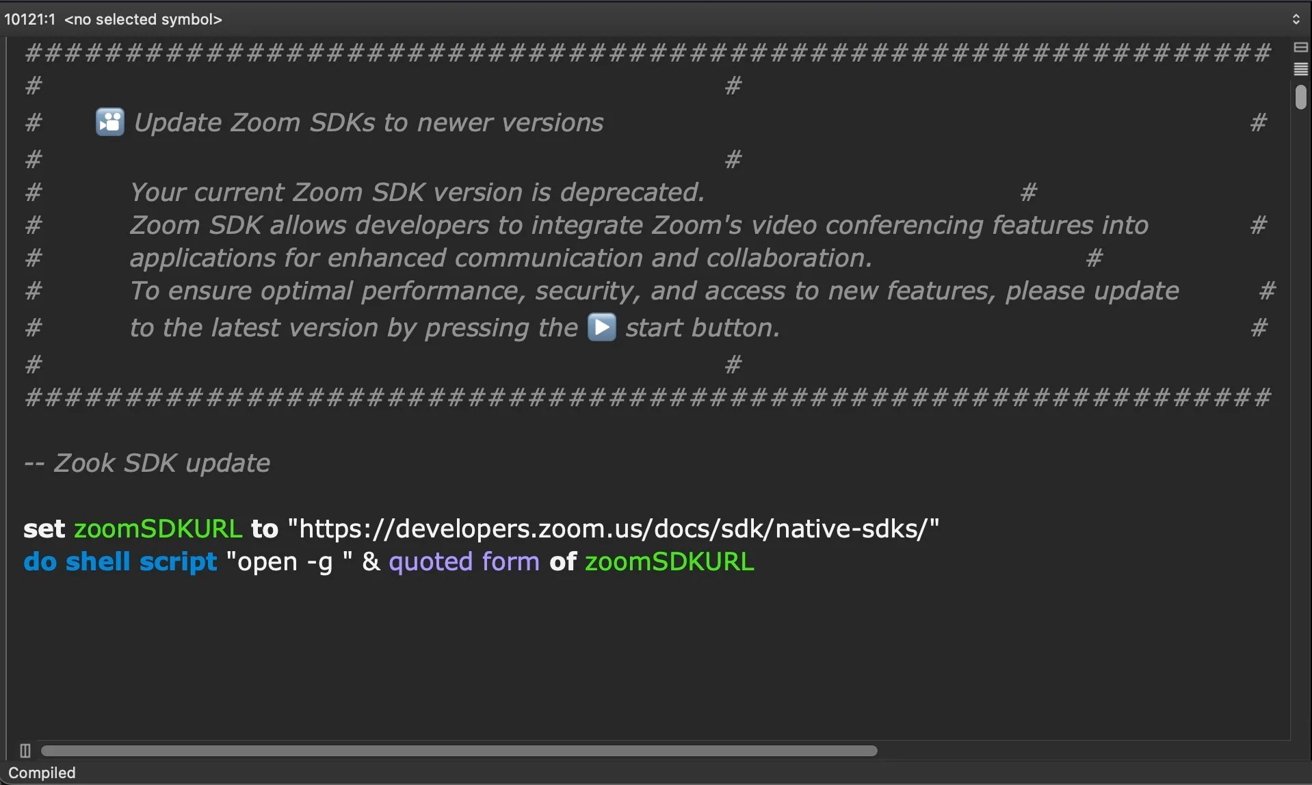

Útočníci se nejprve vydávají za důvěryhodné kontakty na Telegramu a oběť lákají k naplánování schůzky přes Calendly. Poté pošlou phishingový e-mail s odkazem na falešnou aktualizaci Zoom SDK. Tento soubor je ve skutečnosti AppleScript s 10 000 prázdnými řádky, které mají zmást antiviry. Po spuštění stáhne další škodlivé soubory ze serverů maskovaných jako oficiální domény Zoom webu.

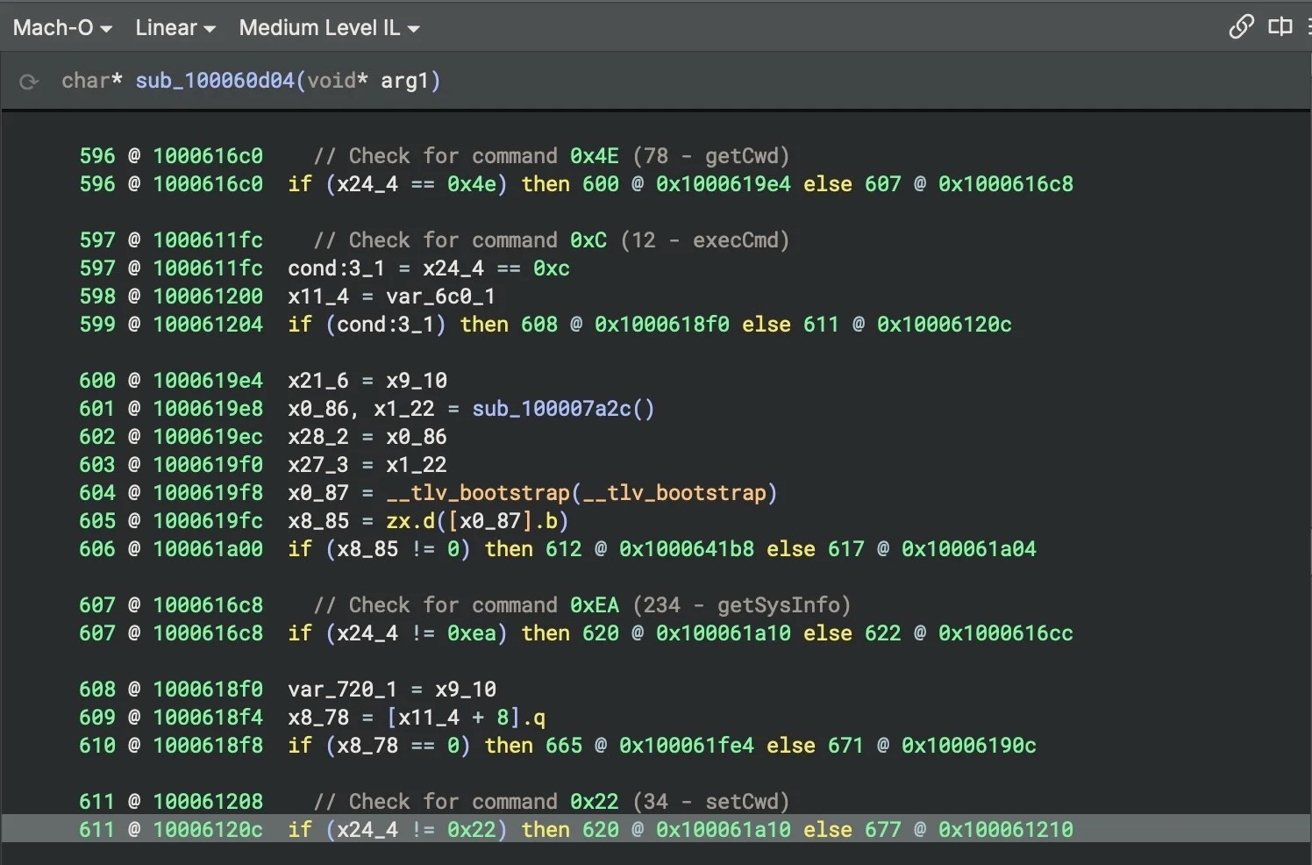

Na napadeném Macu se rozbalí dvojice kódů – jedna napsaná v C++, druhá v jazyce Nim. Tyto soubory společně zajistí trvalý přístup a kradou citlivá data. Malware používá na macOS nezvyklé techniky, například injekci procesů se speciálními oprávněními a šifrovanou komunikaci přes WebSockety (wss). Pokud se uživatel pokusí malware ukončit nebo restartuje počítač, komponenty se automaticky znovu nainstalují.

Krádež dat a mechanismy přežití

Malware spouští Bash skripty, které systematicky sbírají historii prohlížečů, přihlašovací údaje z Klíčenky a data z aplikace Telegram. Zaměřuje se na prohlížeče jako Chrome, Firefox, Arc, Brave nebo Edge. Zároveň si ukládá šifrované databáze Telegramu pro jejich možné offline prolomení.

Pro přežití v systému zneužívá spouštěcí procesy a matoucí názvy – například instaluje soubory s názvem GoogIe LLC, kde malé „L“ nahradí velkým „i“, aby soubor vypadal legitimně. Další komponenta s názvem CoreKitAgent sleduje signály v systému a automaticky obnovuje běh malwaru, pokud je ukončen. Navíc malware využívá tzv. asynchronní uspávání (např. 10 minut) k obcházení sandboxů a bezpečnostních kontrol.

Podle webu SentinelOne představuje použití jazyka Nim významný posun v nástrojích hackerů. Nim znesnadňuje statickou analýzu, protože kombinuje kód v době kompilace s runtime instrukcemi.

Jak se před útokem chránit

Pokud dostanete nevyžádané pozvánky k aktualizacím, nikdy je nespouštějte – ani když vypadají důvěryhodně. Důkladně kontrolujte URL adresy a raději ověřte pravost přímo u někoho dalšího. Udržujte macOS i všechny aplikace aktuální a používejte spolehlivý bezpečnostní software, který rozpozná podezřelé chování, injekce procesů nebo neznámé spouštěcí skripty.

Pravidelně kontrolujte seznam spouštěných položek a povolte dvoufaktorové ověřování, abyste minimalizovali riziko kompromitace účtů.