iMessage se staly terčem pozornosti kvůli chybě zvané Nickname, kterou objevila bezpečnostní firma iVerify. Tato zranitelnost, nyní již opravená v iOS 18.3, mohla podle výzkumníků umožnit cílené útoky na vybrané iPhone uživatele, aniž by ti museli cokoli udělat. Apple však tvrdí, že žádný důkaz o skutečných útocích neexistuje a že šlo jen o běžnou softwarovou chybu.

Zero-click útok bez interakce uživatele

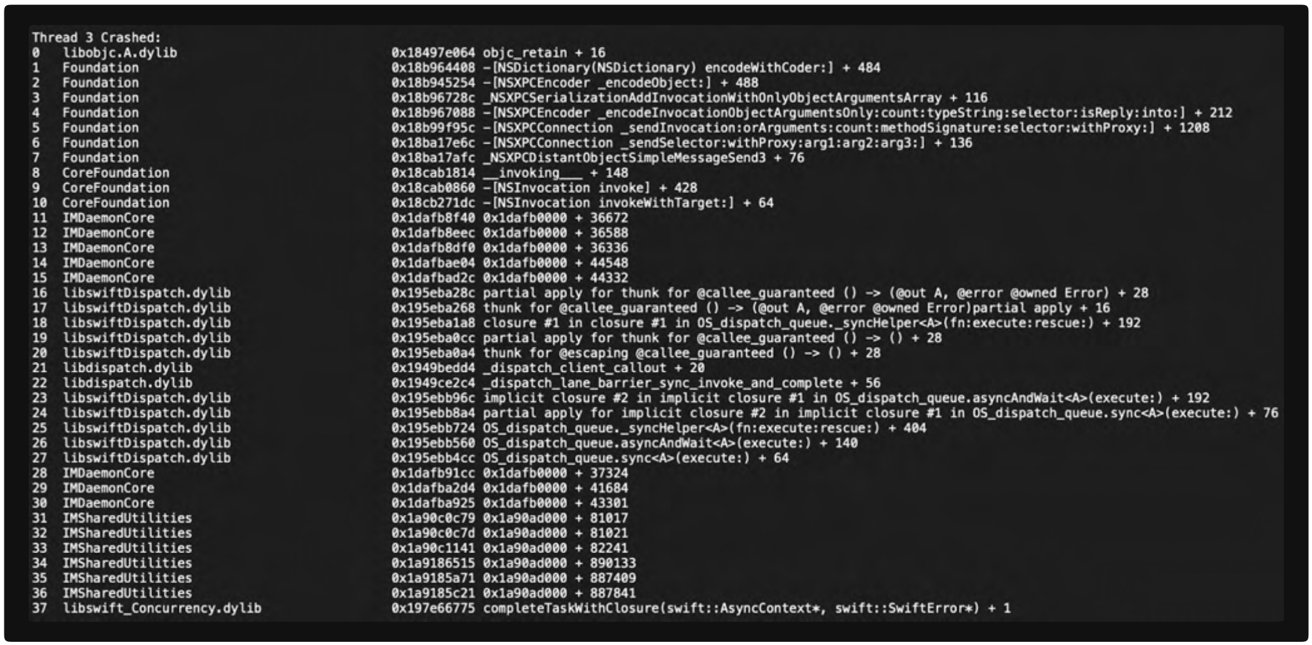

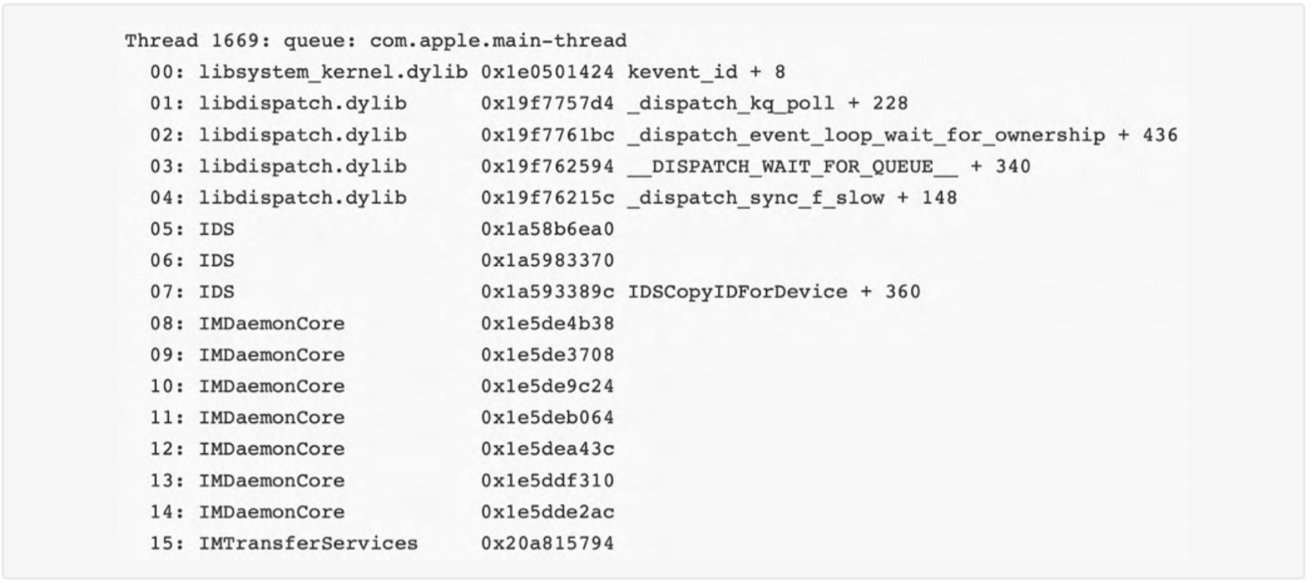

Podle iVerify se zranitelnost týkala funkce pros sdílení jména a fotky, která umožňuje odesílat přezdívky a profilové fotky při komunikaci přes Zprávy. Útočníci mohli sérií speciálně načasovaných aktualizací přezdívek způsobit pád aplikace Zprávy díky chybě v systémovém procesu imagent. Tento druh útoku, známý jako „zero click“, by útočníkům umožnil spustit exploity bez nutnosti interakce uživatele. Společnost iVerify zdůraznila, že k zacílení stačilo telefonní číslo a Apple ID uživatele.

Podle forenzní analýzy se tato zranitelnost vyskytla na méně než 0,002 % analyzovaných zařízení a většinou na telefonech s vyšším rizikem (například novináři, vládní činitelé). Jeden úředník EU dokonce zaznamenal havárii odpovídající této chybě, načež mu Apple zaslal bezpečnostní oznámení. Přesto žádný malware nebyl nalezen.

Apple popírá zneužití a varuje před panikou

Apple reagoval vyjádřením Ivana Krstice, vedoucího oddělení Apple Security Engineering, který označil tvrzení iVerify za nepodložená a zdůraznil, že nebyly nalezeny žádné důkazy o útoku. Apple věří, že šlo o softwarovou chybu, která byla opravena v iOS 18.3. Zpráva ukazuje, že i přes bezpečnostní opatření jako BlastDoor mohou odhodlaní útočníci stále hledat způsoby, jak iMessage zneužít.

Uživatelům se doporučuje udržovat své zařízení aktualizované a aktivovat automatické aktualizace, aby byli chráněni proti podobným hrozbám. Uživatelé ve vysoce rizikových profesích mohou využít režim Lockdown Mode (Režim blokování), který omezuje funkce zpráv a webu pro zvýšení bezpečnosti.